No te hackearon, iniciaron sesión: el error más común es humano, no técnico

Pedro Adamovic CISO en Galicia y Director del Centro de Ciber y Datos en Universidad Austral

Pedro Adamovic CISO en Galicia y Director del Centro de Ciber y Datos en Universidad Austral

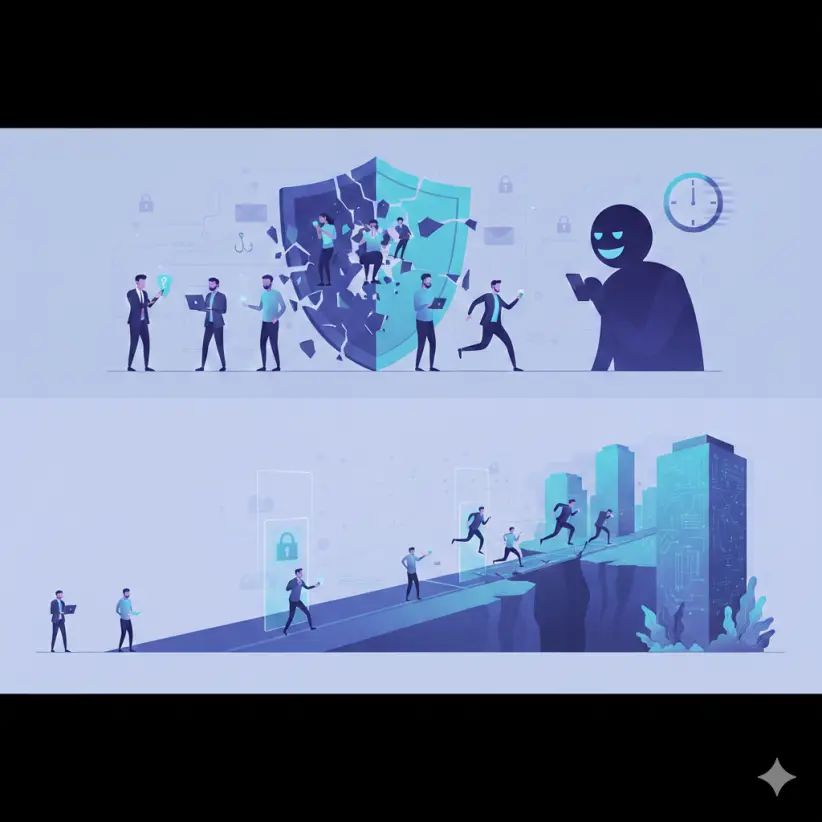

¿Y si el problema no fueran los hackers súper avanzados sino los empleados de nuestra propia organización? Es más: ¿y si nosotros mismos fuésemos parte del problema? Se suele repetir que el 95% de los ataques tiene un factor humano. Lo cual significa que, aún invirtiendo cientos de miles de dólares en “soluciones” de seguridad, siempre pueden atacarnos.

Los trabajadores toman decisiones todos los días en entornos de presión, con tiempos limitados y múltiples demandas. Y no hay firewall, antivirus o programa súper seguro que pueda anticipar un clic mal dado en un correo de phishing, o una contraseña compartida por comodidad. Y de eso quería hablar en esta columna: no se trata de la sofisticación del atacante, sino de nuestra propia vulnerabilidad como humanos.

Doy un ejemplo muy simple, pero cotidiano. Muchas veces me preguntan si WhatsApp es seguro. Claro que sí: el cifrado de los mensajes de la aplicación, llamado The Signal Protocol, es uno de los más seguros y difíciles de romper del mundo. Quebrar ese algoritmo requiere de una cantidad de recursos y dinero que ningún atacante promedio va a invertir. Y sin embargo: ¿cuántos en sus trabajos bloquean sus equipos al levantarse de sus escritorios para, por ejemplo, ir al baño? Leer mensajes ajenos es mucho más fácil de lo que creemos.

Según Gartner, el 90% de las empresas tienen un plan de concientización. Pero aún así, el 69% de los empleados admite que bypassea las reglas de la compañía. ¿Por qué? En general, por tres factores.

El primero es la velocidad y la conveniencia. En un mundo que va a 220 km/h, cuantos menos obstáculos, parece ser mejor. Un ejecutivo puede saltarse un doble factor de autenticación porque está de viaje y necesita resolver algo ya mismo. Un analista puede guardar archivos en un USB personal porque es más rápido que lidiar con las medidas de seguridad del equipo de IT.

La seguridad suele ser vista como un obstáculo que atenta contra la productividad. A mayor seguridad, más fricción. A menor fricción, naturalmente, menor seguridad.

El segundo factor es la creencia de que el beneficio para el negocio justifica el riesgo. Muchas veces, el empleado no dimensiona las consecuencias de elegir el camino más corto. Y este es un aspecto difícil de atacar, porque tampoco se puede pretender que todos los empleados, independientemente de su jerarquía, tengan la visión panorámica del negocio.

Y el tercero es quizás el más desalentador: la ausencia de consecuencias. Si alguien rompe un protocolo y no hay (por ejemplo) una penalización, ese comportamiento se normaliza en la compañía. La falta de “accountability” convierte a una excepción en regla.

¿Cuál es el origen de estos problemas? Creo que son dos pilares: educación y cultura. Enseñar cómo manejarse en el mundo digital no alcanza: también hay que tomar medidas cuando se tienen pruebas de que alguien repite comportamientos inseguros. Si pensamos en la complejidad de un ataque, la variable más simple siempre es hackear al humano. Y esto no sucede porque los miembros de una organización sean ingenuos: todos, con un buen engaño, podemos caer.

Acá es donde pensar como CISO implica expandir el horizonte más allá de lo técnico y del mundo de los ciberataques. Aunque no nos detengamos a pensarlo mucho, una gran parte de nuestras acciones tienen que ver con decisiones compulsivas. Y es importante entender que el coeficiente intelectual no es lo mismo que la inteligencia emocional. No se trata de cuánto sabemos, sino de cómo reaccionamos bajo presión o frente a un estímulo inesperado.

Ahí entra en juego el concepto del “sesgo de optimismo”, trabajado por Tali Sharot, neurocientífica cognitiva: la tendencia de pensar “a mí no me va a pasar”, comprobada según sus estudios en el 80% de la población. Cuando trasladamos esto al mundo online, no es tan difícil entender por qué ocurren los incidentes. Pensamos que el problema le va a pasar a otros: si uno se para frente a un auditorio y pregunta a la audiencia cuántos creen que se van a separar, casi nadie levanta la mano. Pero el dato duro muestra que hay un 40% de divorcios en el mundo.

¿Por qué fallan las concientizaciones, entonces? Porque concientizar no es dar charlas aisladas: es cambiar comportamientos y, muchísimo más difícil aún, cambiar una cultura.

Las campañas suelen fracasar porque se copy-pastean sin tener en cuenta la cultura de cada empresa, se hacen como eventos aislados y no como procesos continuos, y porque no tienen apoyo de la dirección ni de comunicación interna. También porque muchas veces son aburridas: un PowerPoint genérico no genera impacto. Y, para peor, casi nunca se miden: si no sabemos cuántos cayeron en un simulacro o cuántos incidentes bajaron después, no hay forma de mejorar.

¿Qué hacer entonces? Primero, conseguir respaldo directivo y ser consistentes: la concientización no puede ser eventual, tiene que ser una práctica permanente. Segundo, hacer benchmarks para tener evidencia de qué funciona y qué no. Y tercero, segmentar los mensajes: no se le habla igual a un desarrollador que a alguien de finanzas.

Hasta se puede aplicar un sistema de scoring: si se hacen todas las capacitaciones, se suman puntos. Si se cae en un phishing, se pierden puntos. Y esos puntos pueden servir como recompensa, que cada empresa puede pensar cómo implementar (quizás, incluso, a nivel monetario, puede funcionar como una recompensa o un castigo).

Un recurso que funciona muy bien es el security champion: alguien de fuera del área de ciberseguridad, en tecnología u otro sector, que promueva la seguridad desde adentro con ejemplos concretos. Ese aliado ayuda a que la concientización deje de ser un discurso lejano y se convierta en hábito cotidiano.

No se trata de imponer reglas rígidas, sino de generar conciencia real, de demostrar con ejemplos concretos qué está en juego. Y, sobre todo, de reforzar la cultura: que los empleados de toda la compañía sientan que la seguridad no es un trámite burocrático, sino una parte inseparable de su trabajo.

Construir una cultura de seguridad es uno de los desafíos más grandes que tiene una organización hoy. Y nuestro rol de CISO es, en este terreno, absolutamente fundamental.